Wordfence w chmurze

Bezpieczeństwo WordPress to temat stosunkowo kontrowersyjny — w szczególności, jeżeli w grę wchodzą wtyczki lub inne aplikacje firm trzecich mające zabezpieczać stronę przed atakami. Opisywany przeze mnie Wordfence przy okazji artykułu o odświeżonym interfejsie w wersji 7.0 wtyczki, wydaje się wieść prym w ogólnodostępnych rozwiązaniach typu security dla WordPress. Blogerzy, z reguły, albo wychwalają jego użyteczność i uniwersalność, albo nie pozostawiają suchej nitki, udowadniając, że to tylko ściema, która nie robi nic oprócz zajmowania zasobów serwera.

Odpowiednio skonfigurowany Wordfence oferuje podstawowy Web Application Firewall (aczkolwiek należy pamiętać, że w wersji darmowej reguły są opóźnione o 30 dni), przydatny skaner plików źródłowych WordPress (a przy odpowiedniej konfiguracji także motywów i wtyczek dostępnych w repozytorium), zabezpieczenie przed atakami typu Brute Force, powiadomienia i raporty, a także kilka innych narzędzi.

Wordfence nie jest natomiast panaceum na dziurawe i nieaktualizowane systemy projektowane „na skróty” i zainstalowane na wątpliwej jakości hostingach.

Odnoszę jednak wrażenie, że dla osób aktywnie i świadomie korzystających z tego produktu, jest to przede wszystkim zestaw narzędzi analitycznych ułatwiających administrację WordPress na większą skalę — nie tak dużą, aby angażować w to specjalistyczne oprogramowanie chmurowe (np. pozwalające na opiekowanie się setkami stron) – ale pomocne w pracy webmastera zarządzającego kilkunastoma witrynami.

Jednak przy próbie wykorzystania Wordfence w większej ilości stron, raporty e-mail przestają być użyteczne, a na ich miejsce przydałby się bardziej scentralizowany system.

Defiant — organizacja odpowiedzialna za rozwój Wordfence — świadoma ograniczeń wtyczki, ogłosiła uruchomienie Wordfence Central, czyli platformy online pozwalającej na sieciowanie oprogramowania Wordfence instalowanego w ramach pojedynczych instalacji WordPress.

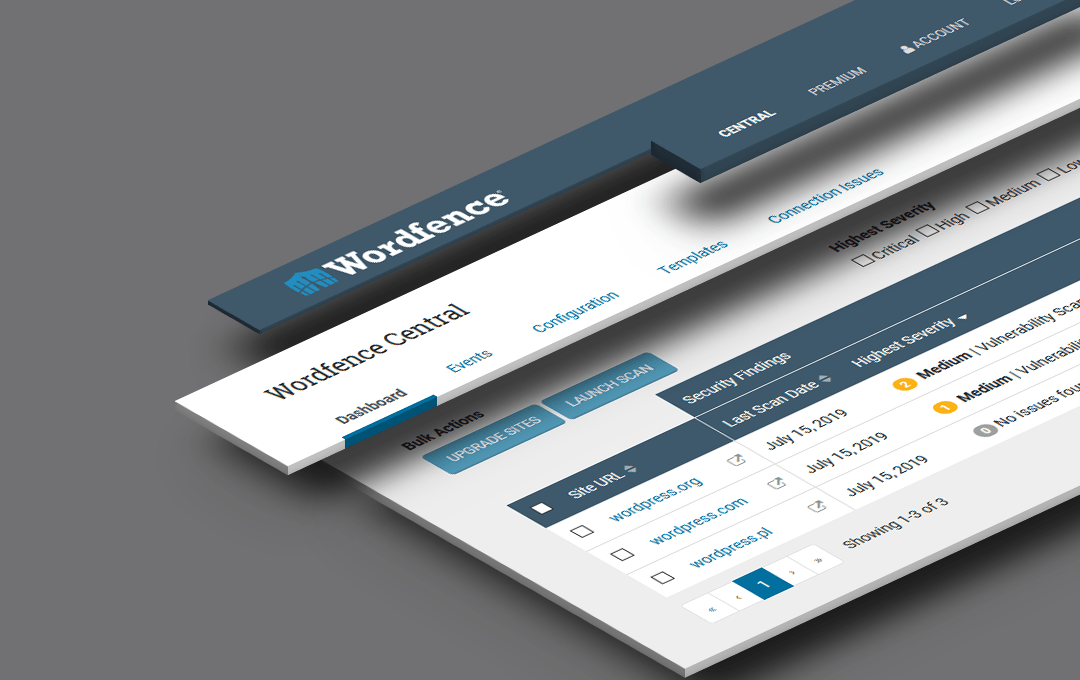

Dzięki Wordfence Central, administratorzy stron zyskują możliwość „podglądania” stanu swoich witryn zdalnie — bez konieczności logowania się do każdej z osobna.

Co potrafi Wordfence Central?

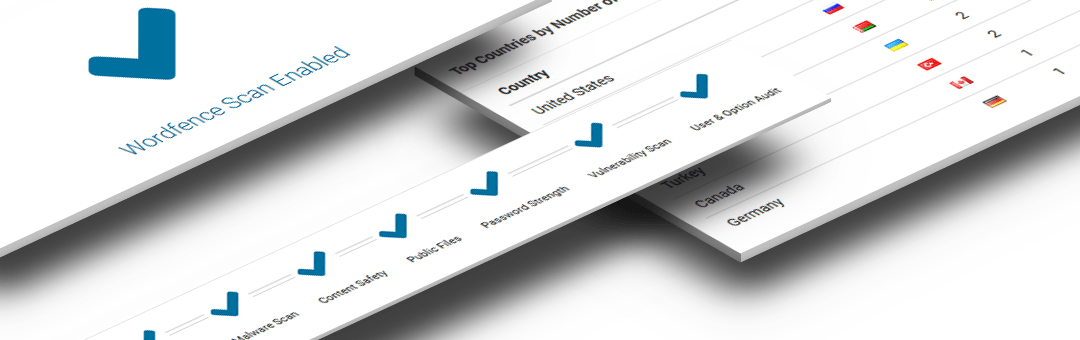

Wordfence Central to kokpit obrazujący wyniki pracy wtyczek Wordfence zainstalowanych w ramach zdalnych kopii WordPress, a także interfejs pozwalający na wprowadzanie zmian w konfiguracji, bez konieczności logowania się do CMS.

To po prostu wiele paneli Wordfence, ale dostępnych z jednego, centralnego miejsca.

Po zalogowaniu się zobaczysz tabelę z podsumowaniem stanu poszczególnych stron obsługiwanych na Twoim koncie z możliwością podejrzenia szczegółów, oraz podjęcia akcji. Możesz np. zdalnie uruchomić skan, przejrzeć logi lub wprowadzić zmiany w konfiguracji.

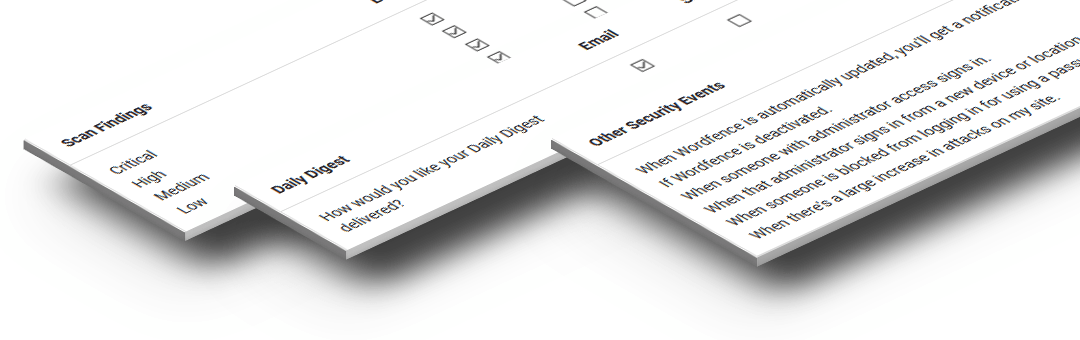

Olbrzymią zaletą Wordfence Central jest możliwość scalania konfiguracji między stronami oraz przesyłanie zbiorczych alertów dotyczących stron z wykorzystaniem e-mail, SMS oraz Slacka. Dzięki temu na naszą skrzynkę może spływać tylko jeden mail z podsumowaniem dla wszystkich stron, zamiast dziesiątek wiadomości — osobno dla każdego adresu. Oprócz tego możemy np. włączyć natychmiastowe powiadomienia SMS dla zdarzeń krytycznych — wymagających naszej natychmiastowej uwagi.

Połączenie Wordfence z Wordfence Central odbywa się za pomocą API wbudowanego we wtyczkę. Dzięki temu nie jest koniecznie podawanie i przechowywanie loginu i hasła administratora przez usługę Wordfence Central (co ma miejsce np. w przypadku usług takich jak ManageWP).

Uwierzytelnienie dwuetapowe (2FA) w WordPress dzięki Wordfence

Przy okazji wprowadzenia Wordfence Central, oryginalna wtyczka dla WordPress doczekała się modułu uwierzytelniania dwuetapowego (2FA).

Przeciwników Wordfence — w szczególności narzekających na złożoność tego oprogramowania i jego wpływu na wydajność — powinna ucieszyć dodatkowa, lekka wtyczka oferująca tylko i wyłącznie funkcjonalności związane z zabezpieczeniem procesu logowania, tj. 2FA, zabezpieczenie XML-RPC oraz możliwość włączenia Captcha dla strony logowania. Wtyczka jest udostępniona za darmo w repozytorium WordPress, pod nazwą Wordfence Login Security.

Moduł uwierzytelniania dwuetapowego jest w obydwu wtyczkach identyczny — jeżeli więc korzystasz z pełnego Wordfence, nie ma konieczności instalowania dodatkowego oprogramowania.

Po skonfigurowaniu uwierzytelniania dwuskładnikowego, oprócz loginu i hasła, wymagane jest wprowadzenie specjalnego kodu logowania generowanego co kilkadziesiąt sekund za pomocą aplikacji zainstalowanej na Twoim telefonie, np. Google Authenticator. Do zalogowania się nie wystarczy więc poznanie Twojego loginu i hasła — potrzebny jest jeszcze drugi, niezależny składnik — w tym wypadku będzie to kod generowany przez dodatkową aplikację.

Wordfence daje sporą kontrolę nad konfiguracją 2FA – możesz włączyć ją dla wszystkich kont lub tylko dla wybranych ról, np. posiadających zaawansowane uprawnienia edycji (redaktor oraz administrator).

Pamiętaj jednak, że 2FA nie uchroni Twojej strony przed lukami w oprogramowaniu. Jeżeli Twój WordPress jest podatny na ataki, np. z wykorzystaniem wadliwej wtyczki, atakujący nie będzie musiał się logować w celu wprowadzenia zmian na stronie — zrobi to z wykorzystaniem podatności w kodzie.

Wordfence Weekly

Ze względu na olbrzymią popularność WordPress oraz równie imponującą liczbę wtyczek i motywów dla tego systemu, nie powinna dziwić częstotliwość, z jaką odkrywane są nowe podatności.

Warto więc wiedzieć, z jakich modułów korzystamy na stronach oraz śledzić biuletyny bezpieczeństwa, aby w razie potrzeby móc szybko reagować i przeprowadzić aktualizację lub usunąć niebezpieczny moduł.

Prawdopodobnie najpopularniejszym biuletynem bezpieczeństwa w ekosystemie WordPress jest WPScan Vulnerability Database, dostępny pod adresem wpvulndb.com. Warto zapisać się do darmowego newslettera, aby otrzymywać informacje o nowo odkrytych podatnościach.

Od niedawna funkcjonuje także Wordfence Weekly, czyli cotygodniowe zestawienie podatności, publikowane na blogu Wordfence. Podobnie, jak w przypadku wpvulndb, zachęcam do subskrybowania cotygodniowych raportów.

Wordfence Weekly, jak sama nazwa wskazuje, nie ma charakteru natychmiastowego. Znajdują się tam natomiast ciekawe sekcje o znaczących podatnościach oraz o najczęściej występujących nowych infekcjach, wraz z nazwami plików.

Podsumowanie

Czy WordPress jest bezpieczny? I tak, i nie. To bardzo popularna, darmowa platforma, o niskim progu wejścia, co sprawia, że jest łakomym kąskiem dla twórców złośliwego oprogramowania.

Nie znaczy to jednak, że korzystanie z WordPress jest niebezpieczne. Kluczowa jest świadomość zagrożenia, dostęp do informacji oraz zdrowy rozsądek w działaniu.

Narzędzia takie jak Wordfence, wraz z biuletynami bezpieczeństwa, dostarczają informacji na temat bieżących zagrożeń oraz stanu administrowanych przez nas stron internetowych.

Z kolei my sami możemy podjąć decyzję, czy kolejna wtyczka jest nam niezbędna, czy może te, z których już korzystamy, nie oferują podobnych funkcjonalności? A może warto wydać kilkanaście dolarów i kupić rozwiązanie komercyjne, aktywnie rozwijane, z oficjalnym wsparciem i tym samym zmniejszyć ryzyko podatności na atak?

Warto również pamiętać o długotrwałych skutkach podejmowanych decyzji. Zbudowanie systemu na podstawie kilkudziesięciu wtyczek to przepis na mnóstwo problemów w przyszłości — nie tylko związanych z bezpieczeństwem, ale także zarządzaniem i rozwojem platformy.

To, co jest tanie (albo nawet darmowe) teraz, niekoniecznie musi być tanie w niedalekiej przyszłości.